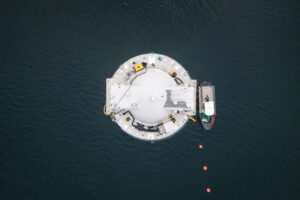

En potensiell sikkerhetssituasjon oppstod i et nybygget, automatisert anlegg – men ble håndtert før den utviklet seg. Takket være kontinuerlig overvåking, god rolleforståelse og OT-spesialisert sikkerhetskompetanse ble avviket kontrollert og nøytralisert – uten konsekvenser for drift, data eller systemintegritet.

Av hensyn til sensitivitet rundt arkitekturen og risikobildet i anlegget, oppgir vi ikke navn på bygg eller involverte aktører.

Hendelse unngått – med margin

I forbindelse med arbeid på infrastruktur og konfigurasjon i et teknisk miljø, oppstod det en

uforutsett situasjon som kunne gitt risiko for driftsavvik eller utilsiktet kommunikasjon på tvers

av nettverk. Takket være at anlegget var under aktiv overvåking fra Guard Automation, ble

uregelmessigheten oppdaget og håndtert umiddelbart – før det fikk noen reell påvirkning.

Dette er et eksempel på hvor raskt ting kan oppstå – og hvor viktig det er med proaktive tiltak,

teknisk innsikt og tilgang til mennesker som forstår både system og prosess.

Kundens respons etter hendelsen var tydelig: «Jubel for Guard Automation», ble det sagt. Ikke

fordi det skjedde noe – men fordi det ikke skjedde noe.

Hvorfor OT-sikkerhet krever OT-kompetanse

Det kan være fristende å bruke de samme verktøyene og tankesettene i både IT og OT. Men virkeligheten er at trusselbildet – og konsekvensene – er grunnleggende forskjellige.

Cybersikkerhet i både IT og OT handler om konfidensialitet, integritet og tilgjengelighet.

Forskjellen ligger i rekkefølgen på prioriteringene.

IT: K → I → T

Konfidensialitet og integritet prioriteres ofte først, mens tilgjengelighet midlertidig kan ofres(for eksempel ved oppdateringer eller patching) for å beskytte data.

OT: T → I → K

I operative miljøer kommer tilgjengelighet først, for å sikre kontinuerlig drift og fysisk kontroll. Integriteten til styrelogikk og signaler er kritisk for sikker og korrekt

funksjon. Konfidensialitet er fortsatt viktig, men sjelden den høyeste prioriteten.

Der IT-angrep kan kompromittere informasjon, kan OT-hendelser stoppe drift, skade infrastruktur og sette mennesker og/eller miljø i fare.

Derfor krever OT-sikkerhet domenekompetanse:

- Forståelse for hvordan kontrollsystemer faktisk fungerer

- Kunnskap om sanntidsprotokoller og deterministisk logikk

- Bevissthet om hvordan små endringer kan få systemomfattende konsekvenser

Denne kompetansen kan ikke bygges gjennom IT opplæring alene – den kommer av mange års erfaring fra automasjon, drift og prosessindustri.

Guard Automation – tilstede i praksis

Guard Automation er ikke utvikler av sikkerhetsverktøy – vi bygger verdi gjennom:

- Spesialisert OT-kompetanse og tverrfaglig rådgivning

- Kontinuerlig overvåking og hendelseshåndtering fra vårt SOC

- Vedlikehold og oppfølging av OT-infrastruktur over tid

- Rådgivning innen segmentering, tilgangsstyring og sårbarhetsvurdering

Vi kjenner prosessene, teknologiene og hverdagen i tekniske anlegg. Når noe skjer, er vi operative – og vi vet hva vi skal se etter.

Trusselbildet er i bevegelse

Stadig flere tekniske anlegg kobles opp mot sky, fjernstyring, tredjepartsintegrasjoner og nye tjenester. Dette skaper verdi – men det åpner også for nye angrepsflater.

«Mange uønskede hendelser skyldes ikke nødvendigvis ondsinnede aktører, men kompleksitet og uklarhet i ansvar. Når flere miljøer kobles sammen uten helhetlig forståelse for hvordan IT og OT påvirker hverandre, kan små endringer føre til store konsekvenser. Det er derfor overvåking og operativ innsikt er helt avgjørende» sier Jan-Terje Sørlie, teknologidirektør i Guard Automation.